Expose Which Attacks Can Breach Your Defenses

ภาพรวมบริษัท

Picus Security ได้พัฒนาโซลูชันการตรวจสอบความปลอดภัยแบบใหม่ที่พลิกโฉมวงการ เพื่อเตรียมพร้อมรับมือการโจมตีแบบครบวงจร มองเห็นภาพรวม และลดผลกระทบได้อย่างง่ายดาย เพื่อป้องกันการโจมตีทางไซเบอร์ในทุกชั้นของการป้องกันภัยทางไซเบอร์ แพลตฟอร์มการตรวจสอบความปลอดภัยของ Picus เปลี่ยนแปลงแนวทางการรักษาความปลอดภัยโดยการเชื่อมโยง จัดลำดับความสำคัญ และตรวจสอบช่องโหว่ต่างๆ ที่กระจัดกระจายอยู่ ทำให้ทีมสามารถมุ่งเน้นไปที่ช่องโหว่ที่สำคัญและการแก้ไขที่มีผลกระทบสูง ด้วย Picus ทีมรักษาความปลอดภัยสามารถดำเนินการได้อย่างรวดเร็วด้วยการแก้ไขปัญหาเพียงคลิกเดียว เพื่อหยุดยั้งภัยคุกคามได้มากขึ้นโดยใช้ความพยายามน้อยลง

Terrabyte Group ร่วมมือกับ Picus Security เพื่อให้บริการตรวจสอบความถูกต้องของสถานะความปลอดภัยทางไซเบอร์แบบอัตโนมัติในสิงคโปร์ เราช่วยองค์กรต่างๆ ตรวจสอบ วัดผล และเพิ่มประสิทธิภาพของการควบคุมความปลอดภัยอย่างต่อเนื่อง เพื่อให้พวกเขาสามารถประเมินความเสี่ยงได้อย่างแม่นยำยิ่งขึ้นและเสริมสร้างความยืดหยุ่นทางไซเบอร์ ในฐานะผู้บุกเบิกการจำลองการละเมิดและการโจมตี (BAS) แพลตฟอร์มการตรวจสอบความถูกต้องของการควบคุมความปลอดภัยแบบครบวงจรของเราถูกใช้โดยทีมรักษาความปลอดภัยทั่วโลกเพื่อระบุช่องโหว่ด้านความปลอดภัยเชิงรุกและรับข้อมูลเชิงลึกที่นำไปปฏิบัติได้เพื่อแก้ไขปัญหาเหล่านั้น

ภาพรวมโซลูชัน

Quantify Cyber Risk

จำลองการโจมตีในโลกแห่งความเป็นจริงเพื่อวัดประสิทธิภาพในการปฏิบัติการรักษาความปลอดภัย ประเมินความพร้อมในการรับมือกับภัยคุกคาม และพิสูจน์ให้ผู้บริหารธุรกิจเห็นถึงสถานะความปลอดภัยของคุณ

Reduce Threat Exposure

ตัดสินใจด้านความปลอดภัยโดยยึดหลักสำคัญ ด้วยข้อมูลเชิงลึกจากการตรวจสอบที่เสริมด้วยข้อมูลล่าสุดเกี่ยวกับสินทรัพย์ จุดอ่อน และภัยคุกคามทางไซเบอร์

Amplify Team Impact

ใช้ระบบอัตโนมัติในการตรวจสอบความปลอดภัยในวงกว้าง แก้ไขช่องโหว่ในการครอบคลุมภัยคุกคามและการตั้งค่าที่ไม่ถูกต้องด้วยมาตรการแก้ไขที่นำไปปฏิบัติได้จริง

ภาพรวมผลิตภัณฑ์

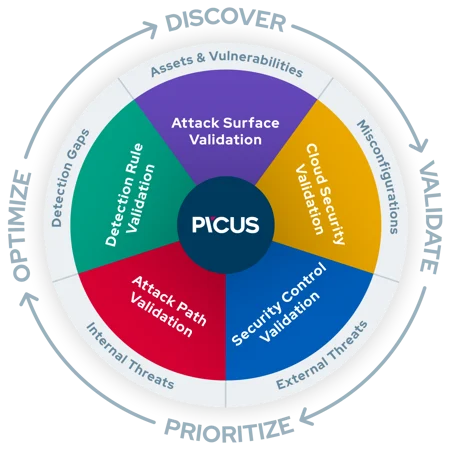

Security Control Validation

วัดผลและเพิ่มประสิทธิภาพของมาตรการป้องกันและตรวจจับการโจมตีของคุณด้วยการจำลองการโจมตีที่สม่ำเสมอและแม่นยำ

Attack Path Validation

ค้นพบช่องทางการโจมตีที่มีความเสี่ยงสูง ซึ่งผู้โจมตีที่หลบเลี่ยงการตรวจจับอาจใช้เพื่อแทรกซึมผ่านเครือข่ายภายในของคุณและบรรลุเป้าหมายของพวกเขาDiscover high-risk attack paths evasive attackers could exploit to move through your internal network and achieve their objectives.

Detection Rule Validation

เพิ่มประสิทธิภาพการตรวจจับให้สูงสุดด้วยข้อมูลเชิงลึกเกี่ยวกับประสิทธิภาพของกฎการตรวจจับ SIEM และความครอบคลุมภัยคุกคามที่กฎเหล่านั้นมอบให้

Cloud Security Validation

รับภาพรวมที่ครอบคลุมของสินทรัพย์ภายในและภายนอกของคุณ รวมถึงข้อมูลเชิงลึกด้านความปลอดภัยและการปฏิบัติตามกฎระเบียบเกี่ยวกับความเสี่ยงที่อาจเกิดขึ้น

Attack Surface Validation

ระบุการตั้งค่าระบบคลาวด์ที่ไม่ถูกต้อง และนโยบายการจัดการข้อมูลประจำตัวและการเข้าถึงที่อนุญาตมากเกินไป ซึ่งจะทำให้ความปลอดภัยของข้อมูลและภาระงานของคุณในระบบคลาวด์ลดลง

ติดต่อสอบถามข้อมูลเพิ่มเติมได้เลย

สัมผัสประสบการณ์การใช้งานโซลูชันของเราด้วยตัวคุณเอง ขอรับการสาธิตแบบส่วนตัวและค้นพบว่าโซลูชันของเราสามารถแก้ปัญหาเฉพาะของคุณได้อย่างไร